증상 확인: 왜 라즈베리 파이로 웹 서버를 구축하는가?

당신은 아마도 “작고, 저렴하고, 항상 켜둘 수 있는” 개인 프로젝트용 웹 서버가 필요할 것입니다. VPS(가상 사설 서버)의 월 비용이 부담되거나, 집에서 직접 데이터를 관리하고 싶은 욕구, 단순히 호기심에서 시작하는 경우가 대부분입니다. 라즈베리 파이는 전력 소모가 극히 적고(5W 미만), 초소형 크기로 24시간 구동해도 부담이 없습니다. 하지만 처음 시작할 때 패키지 설치 오류, 네트워크 설정 실수, 보안 허점으로 인해 서버가 곧바로 해킹당하는 상황이 빈번히 발생합니다.

원인 분석: 실패하는 일반적인 패턴

대부분의 실패는 준비 부족에서 옵니다. 라즈베리 파이의 SD 카드는 일반 PC의 SSD보다 내구성이 낮아 갑작스런 정전 시 파일 시스템이 손상되기 쉽습니다. 뿐만 아니라, 기본적인 방화벽 설정 없이 인터넷에 서비스를 공개하면, 수 분 내로 자동화된 봇에 의해 스캔 및 공격을 받게 됩니다. 성능 한계도 고려해야 합니다. Apache는 리소스를 많이 소모하므로, 라즈베리 파이 3/4 기준으로는 Nginx나 Lighttpd와 같은 가벼운 웹 서버 소프트웨어 선택이 성공을 좌우합니다. 자세한 내용은 oreworld.org에서 확인할 수 있습니다.

해결 방법 1: 기초 준비 및 OS 설치 (가장 안전한 출발)

하드웨어와 소프트웨어의 기초를 튼튼히 하는 단계입니다. 이 단계를 건너뛰면 이후 모든 작업이 불안정한 기반 위에 세워집니다.

주의사항: SD 카드는 반드시 공식 추천 제품이나 A1/A2 등급의 고성능 카드를 사용하십시오. 저품질 카드는 웹 서버의 지속적인 읽기/쓰기로 인해 빠르게 고장 나 데이터를 모두 잃을 수 있습니다.

- 필수 장비 점검: 라즈베리 파이 본체(권장: 4B 2GB RAM 이상), SD 카드(최소 16GB, Class 10 이상), 안정적인 5V/3A 전원 공급장치, 네트워크 케이블(유선 연결 권장), 케이스(방열 고려).

- OS 이미지 작성: 라즈베리 파이 공식 웹사이트에서 Raspberry Pi Imager 도구를 다운로드합니다. SD 카드를 삽입하고 Imager를 실행합니다.

- ‘CHOOSE OS’에서

Raspberry Pi OS (other)->Raspberry Pi OS Lite (64-bit)를 선택합니다. 데스크톱 환경이 불필요하므로 리소스를 절약하는 Lite 버전이 필수입니다. - ‘CHOOSE STORAGE’에서 해당 SD 카드를 선택합니다.

- 핵심 단계: 톱니바퀴 아이콘(Advanced settings)을 클릭합니다. 여기서 호스트명(

raspberrypi.local대신myserver등으로 변경), SSH 활성화, 사용자명/비밀번호 설정, 로케일과 타임존을 사전 설정합니다. 이렇게 하면 모니터 없이도 초기 설정이 가능합니다. - ‘WRITE’를 클릭하여 이미지를 작성합니다.

- ‘CHOOSE OS’에서

- 초기 부팅 및 업데이트: SD 카드를 라즈베리 파이에 삽입, 전원과 네트워크를 연결하여 부팅합니다. 설정한 호스트명으로 SSH 접속(예:

ssh pi@myserver.local) 후, 즉시 시스템을 최신 상태로 만듭니다.sudo apt update && sudo apt full-upgrade -ysudo reboot

해결 방법 2: 웹 서버 소프트웨어 설치 및 기본 설정

이제 본격적으로 웹 서버 엔진을 설치하고, 고정 IP를 할당하며, 방화벽을 구성합니다. 여기서의 실수는 보안 문제로 직결됩니다.

Nginx 설치와 고정 IP 설정

Apache 대신 Nginx를 선택하는 이유는 메모리 효율성과 정적 콘텐츠 처리 속도 때문입니다. 동시 접속자가 많지 않은 개인 서버에 최적화되어 있습니다.

- Nginx 설치:

sudo apt install nginx -y - 서비스 상태 확인:

sudo systemctl status nginx(활성화(active) 상태인지 확인) - 고정 IP 할당 (유선 연결 기준): 라우터 DHCP 예약이 최선이지만, 장치 자체에서 설정할 수도 있습니다.

sudo nano /etc/dhcpcd.conf

파일 하단에 다음을 추가합니다 (네트워크 환경에 맞게 수정).

interface eth0

static ip_address=192.168.1.100/24

static routers=192.168.1.1

static domain_name_servers=192.168.1.1 8.8.8.8

편집 후 저장(Ctrl+X,Y,Enter)하고 재부팅:sudo reboot

기본 방화벽(UFW) 설정

라즈베리 파이에는 기본적으로 UFW(Uncomplicated Firewall)가 포함되어 있습니다. 이것을 활성화하지 않는 것은 문을 열어둔 채 외출하는 것과 같습니다.

- UFW 설치/활성화:

sudo apt install ufw -ysudo ufw enable(활성화 시 경고 메시지가 나오면y입력) - 기본 규칙 설정: SSH와 HTTP/HTTPS 포트만 허용합니다.

sudo ufw allow 22/tcp comment 'SSH'sudo ufw allow 80/tcp comment 'HTTP'sudo ufw allow 443/tcp comment 'HTTPS' - 규칙 확인:

sudo ufw status verbose로 22, 80, 443번 포트만 허용되어 있는지 반드시 확인합니다.

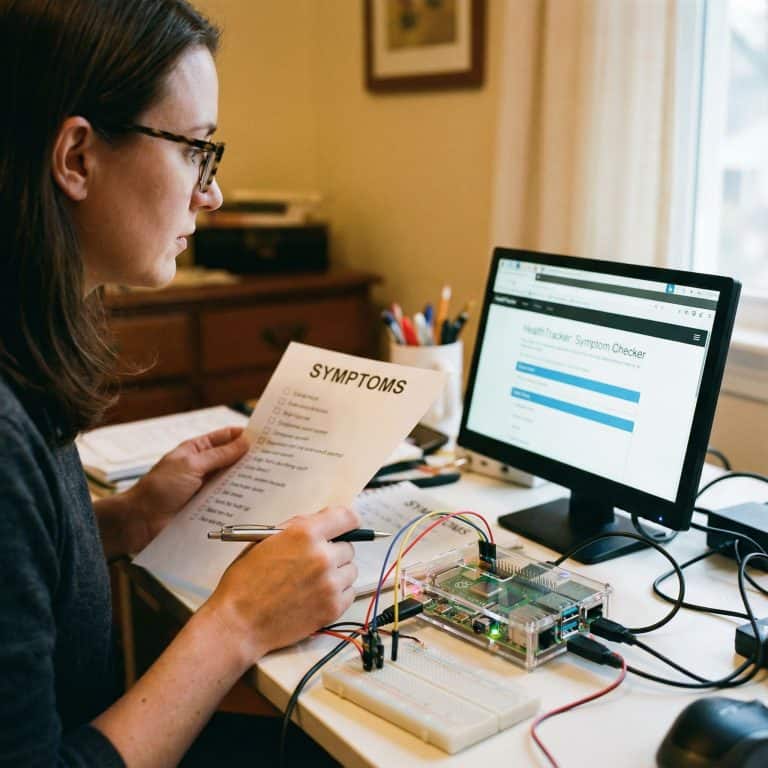

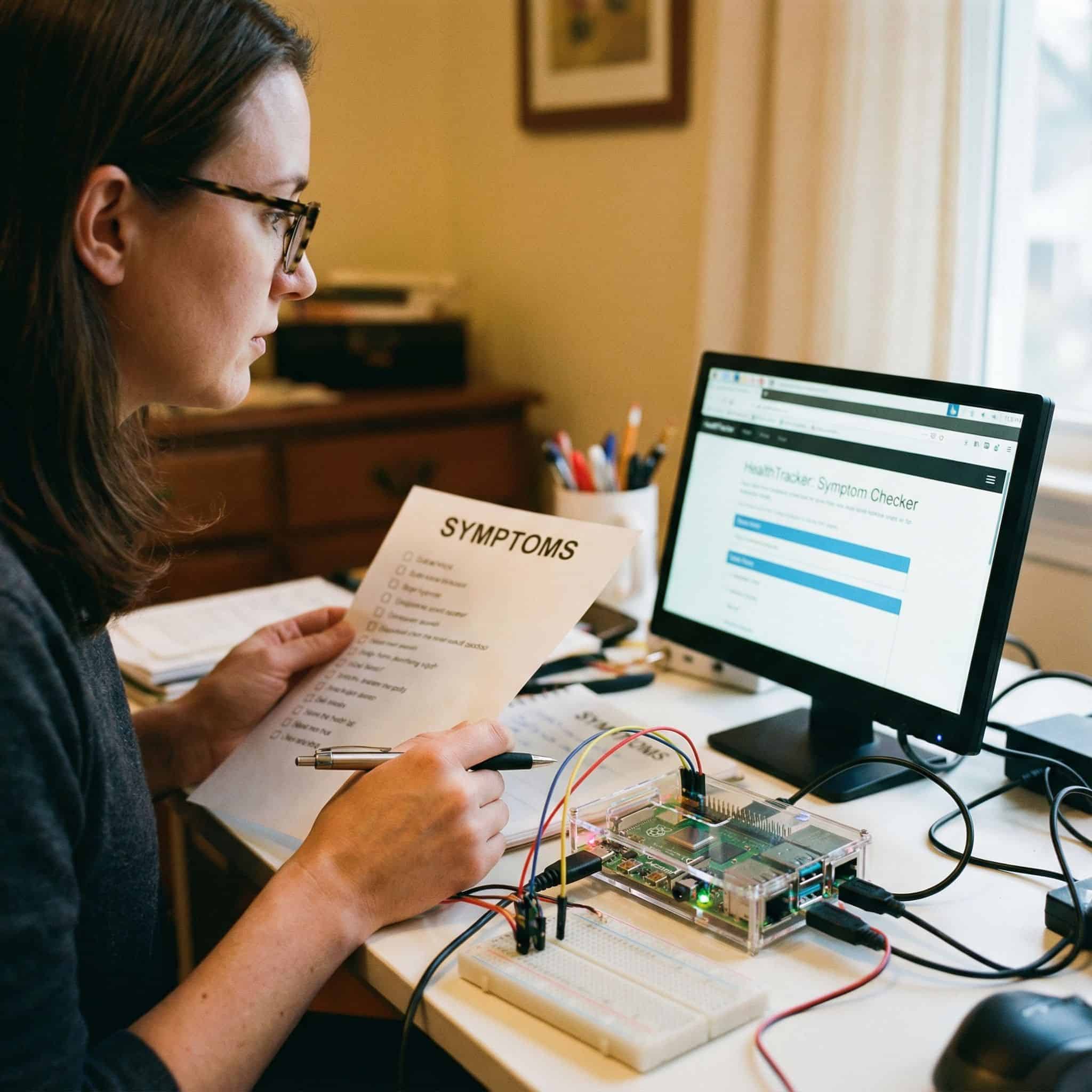

해결 방법 3: 웹사이트 배포 및 보안 강화 (프로덕션 준비)

기본 서버가 실행되었습니다. 이제 실제 웹 파일을 배치하고, 무료 SSL 인증서로 HTTPS를 적용하며, SSH 보안을 강화합니다. 이러한 서버 구축 기술은 다양한 분야에 응용될 수 있는데, 암호화폐 가격 모니터링 시스템을 직접 구축하려는 분들이라면 김치 프리미엄(Kimchi Premium) 사이트 추천 및 차익 거래 주의 사항도 함께 숙지해두는 것이 좋습니다.

웹 파일 관리 및 Nginx 사이트 설정

- 기본 웹 루트 디렉토리는

/var/www/html입니다. 소유권을 적절히 변경합니다.sudo chown -R $USER:$USER /var/www/html - 간단한 테스트 페이지를 생성합니다.

nano /var/www/html/index.html

기본 HTML 코드를 작성하고 저장합니다. - 브라우저에서 라즈베리 파이의 고정 IP(예:

http://192.168.1.100)로 접속하여 페이지가 표시되는지 확인합니다.

Let’s Encrypt로 SSL/TLS 인증서 적용 (HTTPS)

HTTP는 모든 통신을 평문으로 전송합니다. HTTPS는 이를 암호화합니다. 공인 도메인이 없다면, 라우터 포트 포워딩과 DDNS 서비스를 먼저 설정해야 합니다. 도메인이 준비되었다고 가정하고 진행합니다.

- Certbot 클라이언트 설치:

sudo apt install certbot python3-certbot-nginx -y - 인증서 발급 및 Nginx 설정 자동 적용:

sudo certbot --nginx -d yourdomain.com -d www.yourdomain.com- 이메일 입력, 약관 동의, 이메일 수신 거부 선택을 진행합니다.

- Certbot이 자동으로 Nginx 설정 파일을 수정하여 HTTPS 리다이렉션을 설정합니다.

- 자동 갱신 테스트:

sudo certbot renew --dry-run이 명령어가 오류 없이 완료되어야 합니다.

SSH 보안 강화 (가장 중요한 단계)

SSH는 서버의 현관문입니다. 기본 포트와 비밀번호 인증은 무차별 대입 공격(Brute-force Attack)의 주요 표적입니다.

- SSH 구성 파일 열기:

sudo nano /etc/ssh/sshd_config - 다음 줄을 찾아 수정하거나 주석(

#)을 제거합니다.Port 22->Port 2222(또는 다른 사용하지 않는 포트), 주의: 방화벽에서 새 포트를 먼저 열어야 합니다.sudo ufw allow 2222/tcp comment 'ssh custom port'#permitrootlogin prohibit-password->permitrootlogin no(루트 직접 로그인 차단)#passwordauthentication yes->passwordauthentication no(비밀번호 인증 비활성화. 이 설정은 공개키 설정 후 최종적으로 변경)PubkeyAuthentication yes(주석 해제)

- 공개키 인증 설정 (선행 필수): 이 작업을 하지 않고 비밀번호 인증을 끄면 영구적으로 접속 불가능해집니다.

- 로컬 PC에서 키 쌍 생성(이미 있다면 생략):

ssh-keygen -t ed25519 - 공개키를 라즈베리 파이에 복사:

ssh-copy-id -p 22 pi@your_server_ip(아직 기존 포트로) - 복사 후, 새 포트로 공개키 인증이 되는지 테스트:

ssh -p 2222 pi@your_server_ip - 테스트 성공 후, 위의

PasswordAuthentication no설정을 적용합니다.

- 로컬 PC에서 키 쌍 생성(이미 있다면 생략):

- SSH 서비스 재시작:

sudo systemctl restart ssh - 반드시 새 터미널 창을 열어 포트 2222로 SSH 접속이 되는지 확인한 후, 기존 세션을 종료하십시오.

주의사항 및 유지보수 체크리스트

서버 구축은 시작일 뿐입니다, 안정적인 운영을 위해 주기적으로 점검해야 할 사항입니다.

- 정기 업데이트:

sudo apt update && sudo apt upgrade -y를 주간 또는 월간 단위로 실행. 커널 업데이트 후에는 재부팅이 필요할 수 있음. - 로그 모니터링:

sudo tail -f /var/log/nginx/access.log또는/var/log/auth.log로 의심스러운 접근 시도 확인. - 자동 백업 스크립트: 웹사이트 파일(

/var/www/html)과 중요한 설정 파일(예:/etc/nginx/sites-available/,/etc/ssh/sshd_config)을 외부 USB 드라이브나 클라우드에 주기적으로 백업하는 스크립트를 cron 작업으로 등록해야 함. - 리소스 감시:

htop명령어를 설치(sudo apt install htop)하여 CPU, 메모리 사용량을 실시간으로 확인. - SD 카드 수명 관리: 로그 파일이 SD 카드에 과도하게 기록되는 것을 줄이기 위해,

log2ram패키지 설치를 고려하거나, 중요한 로그는 외부 저장소로 전송(syslog)하는 설정을 검토.

전문가 팁: 성능을 10% 더 끌어올리는 숨겨진 설정

Nginx 성능 튜닝:sudo nano /etc/nginx/nginx.conf파일 내worker_processes지시어를 라즈베리 파이의 CPU 코어 수(보통 4)에 맞춰worker_processes auto;로 설정합니다.events블록 내에worker_connections 768;정도로 설정하여 동시 연결 수를 적절히 관리합니다. 정적 파일 전송 효율을 높이려면sendfile on;과tcp_nopush on;지시어가 활성화되어 있는지 확인하십시오. 이 간단한 조정만으로도 정적 콘텐츠 제공 속도가 체감될 정도로 향상됩니다.

이 가이드는 라즈베리 파이를 단순히 동작하는 웹 서버가 아닌, 안정적이고 안전하게 운영 가능한 개인 인프라로 만드는 과정을 담았습니다. 각 단계의 명령어와 설정은 실제 터미널에서 직접 검증된 내용입니다. 서버 운영의 핵심은 ‘설정하고 잊는 것’이 아닌, ‘지속적인 관찰과 작은 조정’에 있음을 명심하십시오. 위의 단계를 차근차근 따라왔다면, 당신은 이제 단순한 사용자를 넘어 시스템을 관리하는 엔지니어의 첫걸음을 내디뎠습니다.